Il giornalista Paolo di Falco non ha dubbi in merito all’attacco hacker alla regione Lazio: “una piccola goccia di fronte alla tempesta che ci aspetta”

“Un attacco hacker in grado di paralizzare un’intera regione e la sua campagna vaccinale. Questo quello che è avvenuto nella regione Lazio qualche giorno fa e che ci mostra, in modo molto evidente, come dovremmo iniziare a prepararci a combattere in maniera rapida e veloce anche i virus informatici che, al pari di una pandemia, rischiano di paralizzare un mondo che ormai non può più fare a meno dei sistemi digitali.

Nello specifico, nel Lazio, tutti i siti legati ai servizi informatici regionali sono irraggiungibili e, di conseguenza, da domenica è impossibile prenotare non solo la propria dose di vaccino ma anche le visite specialistiche. Conseguenze anche nei servizi offerti ai cittadini: al momento non è possibile pagare il bollo auto né ottenere autorizzazioni edilizie. Una regione del tutto paralizzata che si trova a fare i conti con un ransomware”

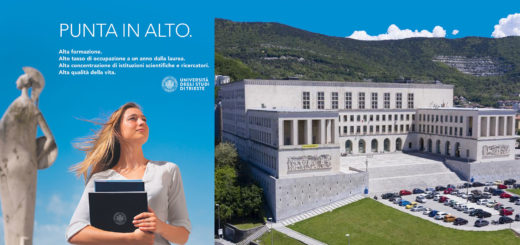

A dare una mano con la cyber security in FVG arriva la cavalleria pesante: UniTS al G20 con la dimostrazione di comunicazione quantistica internazionale “anti hacker” con CNR

Giovedì 5 agosto, nel corso della tappa scientifica del G20 a Trieste, si terrà la prima dimostrazione di comunicazione quantistica internazionale alla presenza delle delegazioni del Summit, organizzata congiuntamente dal Prof. Angelo Bassi del dipartimento di Fisica dell’Università di Trieste e dal gruppo di Comunicazioni Quantistiche dell’Istituto Nazionale di Ottica del CNR guidato dal Dr. Alessandro Zavatta.

La comunicazione quantistica risponde all’esigenza di sicurezza nelle comunicazioni, una priorità per tutti i governi del mondo. Questa tecnologia consente di raggiungere livelli di sicurezza superiori grazie al particolare funzionamento delle “chiavi” crittografate quantistiche di accesso, disponibili soltanto per gli interlocutori della comunicazione.

Le chiavi quantistiche sono sequenze di numeri casuali che vengono generate a distanza attraverso lo scambio di fotoni. Se un hacker tenta di intercettare questa chiave, lascia immediatamente una traccia che permette di rilevare l’intrusione e intervenire subito.